# Adressierung

Wer sich gerade grün und blau ärgert, kann wenigstens behaupten, dass er versucht, Farbe in sein Leben zu bringen.

– Ernst Ferstl, Dichter und Aphoristiker

Während ich in den vorangegangenen Kapiteln alle wichtigen Themen rund um das Internet angesprochen habe, werde ich nun genauer auf die grundlegende Funktionsweise des Internets eingehen. Damit sind z. B. das TCP/IP-Protokoll mit seinen verschiedenen Schichten gemeint, DNS und DHCP und die mittlerweile umgetauften URLs.

# TCP/IP

TCP/IP bezeichnet ein Protokoll bzw. eine Protokoll-Familie, die für die Kommunikation verschiedener Computer über ein Netzwerk verwendet wird. TCP ist die Abkürzung für »Transmission Control Protocol«, und IP steht für »Internet Protocol«. Es ist mittlerweile das Standard-Protokoll schlechthin, wenn es um Netzwerkkommunikation geht, und ist am weitesten verbreitet.

Die Entwicklung von TCP/IP ist eng verknüpft mit der Entwicklung des ARPANET. TCP/IP wurde 1983 als Ersatz für das NCP-Protokoll eingeführt. Nachdem TCP/IP das einzige offizielle Protokoll des ARPANET geworden war, schlossen sich immer mehr Netze dem ARPANET an. Trotz der Abspaltung vom wissenschaftlichen Teil des Netzes blieb das MILNET bis heute bestehen. Das ARPANET hingegen existiert in seiner einstigen Form nicht mehr. Es ist vielmehr eine Sammlung von Netzwerken geworden, die sich unter dem Oberbegriff »Internet« zusammenfassen lassen.

Obwohl TCP/IP sehr weit verbreitet ist und von jedem Betriebssystem unterstützt wird, gibt es keinen offiziellen Standard. Weiterentwicklungen werden nämlich nicht von einem Komitee beschlossen und abgesegnet, sondern werden als so genannte RFCs (engl. request for comments) veröffentlicht. Ein neuer Standard wird dann durch Diskussion und Konsens beschlossen. Der Vorteil ist, dass jeder ein Dokument als RFC veröffentlichen kann, das dann verschiedene Entwicklungsstufen durchläuft (siehe Tabelle 6.1).

| Stufe | Erklärung |

|---|---|

| Proposed Standard (ps) | Vorgeschlagener Standard. Dies ist die erste Stufe. Sie dauert mindestens 6 Monate. Außerdem müssen zwei voneinander unabhängige Implementierungen erfolgt sein. |

| Draft Standard (ds) | Formulierter Standard. Die zweite Stufe. Sie dauert mindestens 4 Monate. Erforderlich sind die Demonstration und Erfahrungsberichte aus mindestens zwei unterschiedlichen Implementierungen. |

| Standard (std oder s) | Die letzte Stufe. Das RFC ist nun ein »offizieller« Standard und erhält eine STD-Nummer. |

Tabelle 6.1: Entwicklungsstufen eines RFC

Neben der Stufe erhalten die RFCs zusätzlich auch einen Status.

| Status | Erklärung |

|---|---|

| Not recommended | Es wird nicht empfohlen, das RFC zu implementieren. |

| Limited Use | Das RFC ist nicht für die generelle Nutzung gedacht. |

| Elective | Das RFC ist optional. Es kann, muss aber nicht eingebunden werden. |

| Recommended | Die Implementierung des RFC wird für alle TCP/IP-basierten Hosts und Gateways empfohlen. |

| Required | Das RFC muss bei allen TCP/IP-basierten Hosts und Gateways implementiert werden. |

Tabelle 6.2: Entwicklungsstatus eines RFC

# Aufbau und Struktur

TCP/IP ist ein verbindungsorientiertes Protokoll, d. h., bevor überhaupt eine Kommunikation stattfinden kann, muss eine Verbindung zu einem anderen Endgerät aufgebaut worden sein. Sobald eine Verbindung besteht, kann die Kommunikation erfolgen. Um die Verbindung kümmert sich das Internet Protocol. Die Kommunikation, also der Transport der Daten, erfolgt durch das Transmission Control Protocol.

Wie bereits erwähnt wurde, ist TCP/IP ein Oberbegriff für eine ganze Protokoll-Familie, die sich in mehrere Schichten unterteilt (auch Layer genannt):

- Anwendungsschicht

- Transportschicht

- Internetschicht

- Netzwerkschicht

Alle diese Schichten verwenden ein anderes Protokoll. So verwendet die Transportschicht das TCP und die Internetschicht das IP. Das TCP-Protokoll zerlegt ankommende Daten aus der Anwendungsschicht in kleine Pakete und gibt sie an das IP-Protokoll weiter, und dieses schickt das Paket dann mittels eines geeigneten Mediums (der Netzwerkschicht) auf den Weg. Ohne handfestes Beispiel lässt sich dies jedoch nur schwer erklären.

Stellen Sie sich einmal vor, Sie würden einen Brief schreiben. In diesem Moment sind Sie die Anwendung, die auf der Anwendungsschicht operiert. Im nächsten Schritt würden Sie den Brief in einen Briefkasten werfen. Die Post leert nun den Briefkasten und bringt den Inhalt zur zentralen Poststelle (Transportschicht). Dort werden alle ankommenden Briefe sortiert und an ein geeignetes Medium, wie Bahn, Flugzeug oder Auto verteilt (Internetschicht). Je nachdem, welches Verkehrsmittel gewählt wurde, bringt es diese Briefe nun zum entsprechenden Empfängerort (Netzwerkschicht). In einem echten Netzwerk läuft der letzte Schritt allerdings ein wenig chaotischer ab. Denn das Datenpaket wird dann einfach auf den Weg geschickt, in der Hoffnung, dass die verschiedenen Hosts im Internet das Paket korrekt weiterleiten. Der Empfänger bekommt sein Päckchen und freut sich.

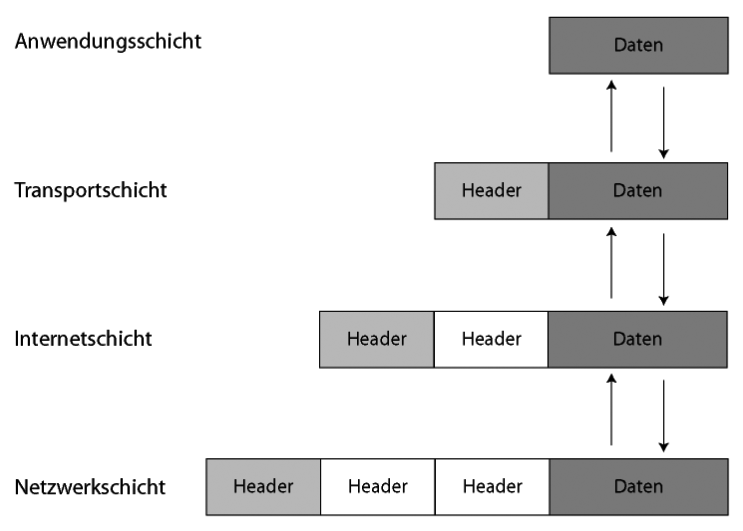

Dieses Beispiel muss nun natürlich noch auf das echte Netzwerk übertragen werden. Die gebräuchlichsten Protokolle der Anwendungsschicht sind, neben HTTP und UDP, das FTP-Protokoll und das Telnet-Protokoll. Die Daten dieser Protokolle werden an die Transportschicht übergeben. In der Transportschicht nimmt das TCP-Protokoll die Daten entgegen und macht daraus kleine, handliche Pakete. Zusätzlich fügt es einen so genannten Header oder auch Protokollkopf hinzu. Dieser Header enthält verschiedene Informationen, die zur korrekten Zustellung der Pakete erforderlich sind. Sobald das Päckchen geschnürt ist, wird es an die nächste Schicht weitergereicht: die Internetschicht. Auch die Internetschicht pappt dem Paket ihren Aufkleber drauf, und zwar mit der Adresse des Empfängers. Sobald dies geschehen ist, wird das Datenpaket an die Netzwerkschicht weitergereicht, die ebenfalls einen Header hinzufügt und das Päckchen dann auf die Reise schickt. Das Hinzufügen dieser Header wird auch Kapselung genannt (engl. encapsulation). Da sich das ursprüngliche Paket während der Transporte durch die Netzwerkschichten ständig verändert, wird es in jedem Stadium anders genannt.

| Netzwerkschicht | Name des Pakets (engl.) | Name des Pakets (dt.) |

|---|---|---|

| Anwendungsschicht | stream | Datenstrom |

| Transportschicht | segment | Datensegment |

| Internetschicht | datagram | Datenpaket |

| Netzwerkschicht | frame | Datenübertragungsblock |

Tabelle 6.3: Die unterschiedlichen Namen eines Pakets innerhalb der Netzwerkschichten

Abbildung 6.1: Schematische Darstellung der Weitergabe von Daten

Abbildung 6.1: Schematische Darstellung der Weitergabe von Daten

# DNS

DNS ist vielen auch als Abkürzung für Desoxyribonukleinsäure (engl. DNA) bekannt. Dies ist jedoch die biologische Verwendung des Begriffs, die informationstechnische lautet »Domain Name Server«, auf Deutsch »Namens-Server für Domänen«. Wenn Sie bereits einmal ein Netzwerk eingerichtet haben oder schon ein wenig Erfahrung damit sammeln konnten, werden Ihnen die IP-Adressen sicherlich ein Begriff sein. Eine DNS-Adresse ist nichts weiter als ein Alias für eine solche IP-Adresse. IP-Adressen sind in der Regel sehr schlecht zu handhaben, da sie nur aus Zahlen bestehen, die durch Punkte voneinander getrennt werden, z. B.:

123.255.234.012

127.0.0.1

196.201.46.24

Eine IP-Adresse besteht aus vier Zahlen zwischen 0 und 255, wobei die Zahlen durch den Punkt getrennt werden. Dies ergibt ca. 4,3 Milliarden verschiedene Kombinationen. Stellen Sie sich nun einmal vor, Sie möchten mit Ihrem Webbrowser eine Webseite im Internet öffnen. Sich die einzelnen IP-Adressen von den verschiedenen Webservern zu merken, ist für die meisten so gut wie unmöglich. Aus diesem Grund gibt es die DNS-Aliase. Ein solcher Alias ermöglicht es, anstelle einer IP-Adresse einen Namen einzutippen, der stellvertretend für die IP-Adresse steht. Die Namen bauen sich meistens aus drei verschiedenen Wörtern auf, die ebenfalls durch Punkte voneinander getrennt werden, z. B.:

www.galileo-press.de

www.google.de

www.mark-lubkowitz.de

Anstelle der IP-Adresse geben Sie nun also einen Namen an. Der Webbrowser versucht nun, die IP-Adresse zu ermitteln, die zu diesem Alias gehört. Da täglich mehrere tausend neue Aliase registriert werden und mindestens genauso viele Server an das Internet angehängt werden, ist es für einen Webbrowser unmöglich, diese Aliase und IP-Adressen in einer internen Datenbank zu speichern und regelmäßig zu aktualisieren.

An dieser Stelle springen dann so genannte DNS ein. Sie kennen die entsprechenden IP-Adressen der Aliase und beantworten jede eingehende Anfrage eines Browsers oder eines ähnlichen Programms mit der entsprechenden IP-Adresse. Diese Server kennen nur die Aufgabe, die Aliase und IP-Adressen zu verwalten, und gleichen sich untereinander ab, so dass alle auf dem gleichen Stand sind. Da diese Synchronisierung häufig ihre Zeit dauert, kommt es gelegentlich dazu, dass die korrekte IP-Adresse zu einem Alias gerade nicht gefunden werden kann, da sie sich vielleicht geändert hat und der gewünschte Server in dem Moment nicht erreichbar ist.

# Adressierung, URIs

Wie bereits erwähnt wurde, können Menschen besser mit Worten umgehen als mit Zahlen, da wir sie uns leichter merken können. Welche der beiden folgenden Adressen könnten Sie sich leichter merken? www.google.de oder 216.239.51.101? Mit Sicherheit ist der Alias für Sie prägnanter.

So wie die IP-Adressen unterschiedlichen Regeln unterliegen, gibt es auch für die Aliase Regeln, die eingehalten werden müssen. Ein Alias baut sich folgendermaßen auf:

sub-domain.domain.top-level-domain

Die Top-level-Domains können entweder Länder- oder Typenkürzel sein. Anhand der Top-level-Domain wird dann auch bestimmt, welches Institut für die Registrierung einer Domain zuständig ist. Ein paar Beispiele für Länderkürzel finden Sie in Tabelle 6.4, die für Typenkürzel in Tabelle 6.5.

| Länderkürzel | Erklärung | Zuständiges Institut |

|---|---|---|

| de | Deutschland | DeNIC (http://www.denic.de) |

| at | Österreich | Nic.At (http://www.nic.at) |

| ch | Schweiz | Switch (http://www.switch.ch) |

| nl | Niederlande | SIDN (http://www.domain-registry.nl) |

| fr | Frankreich | AFNIC (http://www.nic.fr) |

| se | Schweden | NIC-SE (http://www.nic.se) |

| cc | Cocos Islands | enic (http://www.nic.cc) |

Tabelle 6.4: Beispiele für Länderkürzel einer Top-level-Domain

| Typenkürzel | Erklärung | Zuständiges Institut |

|---|---|---|

| com | Kommerzieller Anbieter | Internic (http://www.internic.net) |

| org | Gemeinnützige Organisation | Internic (http://www.internic.net) |

| net | Allgemeines Netz | Internic (http://www.internic.net) |

| edu | Hochschulen | Educause (http://www.educause.edu) |

Tabelle 6.5: Beispiele für Typenkürzel einer Top-level-Domain

Den vielen verschiedenen Registrierungsstellen einer Domain liegt der Gedanke der Selbstorganisation des Internets zugrunde. So besitzt jedes Land die Möglichkeit, seine eigenen Länderkürzel zu vergeben, ohne dass eine Eine Übersicht über alle Top-level-Domains und die entsprechenden Registrare finden Sie unter http://www.norid.no/domenenavnbaser/domreg.html.internationale Organisation sich dort einmischen könnte.

Zusammen mit der Top-level-Domain wird auch ein Name gewählt. Dieser bildet zusammen mit ihr den Namen der gesamten Domain, z. B.:

galileo-press.de

google.de

mark-lubkowitz.de

In der Regel reicht sogar die Angabe des Domainnamens aus, um die entsprechende Seite aufrufen zu können. Jedoch können unter dem Namen einer Domäne mehrere Rechner bzw. Server erreichbar sein, z. B. ein Server für die Webseiten, einer, der als FTP-Server fungiert, und einer für den Email-Versand. Auch diese Rechner erhalten einen Namen, der in der Adresse als Sub-Domain angegeben wird. Für Server, die Webseiten bereitstellen, ist dies häufig www:

www.galileo-press.de

www.google.de

www.mark-lubkowitz.de

Es sind jedoch auch Namen wie

ftp.eine-domain.de

pop.irgendwo.de

testserver.server.com

möglich. Die Wahl der Namen hängt vom jeweiligen Besitzer ab, wobei nur die Buchstaben von a bis z und von A bis Z, die Zahlen von 0 bis 9 und der Gedankenstrich – verwendet werden dürfen.

# Ports

Aufgrund der vielen verschiedenen Anwendungen, die über das Internet kommunizieren können, gibt es so genannte Ports. Stellen Sie sich einmal vor, die Top-level-Domain würde stellvertretend für ein Land stehen, dann würde der Name der Domain für eine Stadt stehen. Die Sub-Domain entspräche in diesem Beispiel einer Straße in dieser Stadt. So könnte die Domain http://www.berlin.de für die Straße www in der Stadt Berlin und das Land Deutschland stehen. Um jedoch zu einem wirklichen Ziel zu gelangen, benötigen Sie nun noch eine Hausnummer. Und diese Hausnummer wird durch den Port angegeben.

Hinter jeder Hausnummer würde nun eine andere Anwendung stehen. Für HTTP-Server wird in der Regel der Port 80 verwendet. FTP verwendet die Ports 20 und 21. So können auf einem Server mit einer einzigen Anbindung an das Internet mehrere Anwendungen parallel laufen und Anfragen entgegennehmen, verarbeiten und eine entsprechende Antwort zurückgeben.

Wenn Sie mit dem Browser eine Webseite aufrufen möchten, müssen Sie den Port, an dem der Webserver auf Anfragen wartet, nicht angeben, da dieser standardmäßig gewählt wird. Dies liegt daran, dass das HTTP-Protokoll, das für diese Kommunikation verwendet wird, den Server an dem Port 80 erwartet. Nun könnte der HTTP-Server aber auch am Port 8080 lauschen. In der Adressangabe würde dies dann folgendermaßen aussehen:

www.ein-server.de:8080

Der Port wird durch einen Doppelpunkt getrennt an die Internetadresse angehängt. In der Tabelle 6.6 finden Sie eine Übersicht, welche Anwendung welchen bzw. welche Ports verwendet.

| Anwendung | Port | Protokoll |

|---|---|---|

| File Transfer Protocol | 20 & 21 | FTP |

| Terminalemulation | 23 | Telnet |

| Simple Mail Transfer | 25 | SMTP |

| Hypertext Transfer | 80 | HTTP |

| Post Office | 110 | POP3 |

| Internet Message | 143 | IMAP4 |

Tabelle 6.6: Beispiele für Anwendungen und Ports

# Protokolle

Je nachdem, welches Protokoll verwendet werden soll, wird das entsprechende Kürzel vor den Domainnamen gesetzt. Für Verbindungen zu einem Webserver wird das HTTP-Protokoll verwendet. Mit der Angabe des Protokolls würde das dann folgendermaßen aussehen:

http://www.google.de/

http://www.galileo-press.de/

http://www.mark-lubkowitz.de/

Es können jedoch auch andere Protokolle angegeben werden, z. B. FTP:

ftp://ftp.ein-server.de/

ftp://www.server.com/

# URI

Alle diese möglichen Angaben, also die Adresse, die Angabe eines Ports oder eines Protokolls, werden als URI bezeichnet. URI steht für »Uniform Ressource Identifier« und hat die mittlerweile veraltete Bezeichnung URL (engl. Uniform Resource Locator) abgelöst.

Bei einer URI sind außerdem Angaben darüber möglich, welches Dokument auf dem Server angefordert werden soll. Sie stellt also eine Möglichkeit dar, ein Dokument im Internet weltweit eindeutig zu identifizieren. Der Aufbau einer URI sieht folgendermaßen aus:

prot://server-im-internet/pfad-auf-dem-server/dokument.typ

Eine solche URI setzt sich also aus dem zu verwendenden Protokoll, der IP-Adresse oder dem DNS-Alias des Servers und der Verzeichnisangabe des Dokuments auf dem Server zusammen.

Ein Beispiel: Auf dem Server von Galileo Computing gibt es eine animierte GIF-Grafik vom Logo des Verlags. Die vollständige URI der Grafik lautet:

http://www.galileocomputing.de/download/images/mygalileo_side.gif

Diese URI teilt sich in drei Bereiche: in das Protokoll, in den Netzteil und in den Hostteil. Das Protokoll ist http. Der Netzteil der URI ist www.galileocomputing.de. Um die Grafik nun jedoch eindeutig identifizieren zu können, müssen der Pfad und der Name der Datei auf dem Server angegeben werden. Dies ist der Hostteil, und er lautet hier download/images/mygalileo_side.gif.

Durch eine solche URI kann ein Dokument identifiziert werden, egal auf welchem Server und in welchem Verzeichnis es liegt.

# Webserver zu Hause

Heutzutage sind schnelle DSL-Anschlüsse schon lange keine Neuheit mehr, und die Verbreitung nimmt Jahr für Jahr immer mehr zu. Monatlicher Pauschaltarif, bei dem ein fester Betrag unabhängig von der genutzten Zeit bezahlt wirdAuch so genannte Flatrates für solche Anschlüsse werden immer häufiger genutzt, um die Vorteile des Internets grenzenlos nutzen zu können. Dies führt dazu, dass viele User ihren Rechner gar nicht mehr ausschalten, sondern Tag und Nacht laufen lassen, um Dateien verschiedenster Art herunterladen oder verteilen zu können. Warum also die eigene Homepage nicht auf dem Rechner zu Hause ablegen? Jedoch gibt es da dieses leidige Thema der Zwangstrennung, weshalb nicht viele ihren eigenen Rechner auch als Webserver nutzen können.

# Einwahl in das Internet

Jedes Mal, wenn Sie mit Ihrem Rechner eine Verbindung mit dem Internet aufbauen, bekommen Sie von Ihrem Provider eine IP-Adresse zugewiesen. Diese funktioniert ähnlich wie eine Telefonnummer oder eine ID. Über diese Adresse sind Sie für jeden im Internet eindeutig erreichbar. Da die Zahl an IP-Adressen sehr beschränkt ist, wird Ihnen bei jeder Einwahl eine neue IP-Adresse zugeordnet. Trennen Sie die Verbindung mit Ihrem Provider wieder, wird Ihre Adresse frei und kann einem anderen Nutzer zugeordnet werden. Grundsätzlich stellt dies kein Problem dar. Denn trennen Sie die Verbindung nicht, behalten Sie immer Ihre gleiche Adresse. So können Sie diese Nummer an andere weitergeben oder aber eine Domain registrieren, die Sie auf diese IP-Adresse umleiten. Dem eigenen Server zu Hause steht also nichts mehr im Wege. Nun gibt es dabei jedoch ein paar Sonderfälle:

- Zwangstrennung

Viele Provider trennen ihre Kunden nach 24 Stunden automatisch vom System, so dass der Kunde sich erneut einwählen muss. Da sich bei jeder Einwahl die IP‑Adresse ändert, müssen Sie die neue Adresse an Bekannte weitergeben oder aber Ihre Domain auf die neue Adresse umleiten. - Statische IP-Adresse

In letzter Zeit gibt es auch immer häufiger Zugänge, bei denen Sie Ihre IP-Adresse zu jeder Zeit behalten und sich diese auch bei einer Neueinwahl nicht ändert. - Standleitung

Sind Sie Besitzer einer Standleitung, wird Ihnen bei Abschluss des Vertrags eine IP-Adresse zugeordnet. Standleitungen basieren auf einer dauerhaften Verbindung zwischen Ihnen und Ihrem Provider. Ein- und Auswahl entfallen dabei.

Gehören Sie zu den Gruppen 2 oder 3, können Sie ins nächste Kapitel springen. Alle anderen müssen vorerst an dieser Stelle weiterlesen.

Gehören Sie zur Gruppe 1, dann haben Sie das Problem, bei jeder Einwahl die IP‑Adresse neu hinterlegen zu müssen. Sollten Sie einmal nicht zu Hause sein, kann diese Aktualisierung dauern, da Sie von außen nicht herausfinden können, welche IP‑Adresse Ihrem Rechner nun zugewiesen worden ist. Für solche Probleme entstand schon vor geraumer Zeit ein Dienst namens DynDNS.org. Normalerweise dient DNS dazu, Alias-Adressen zu verwalten und diesen eine IP-Adresse zuzuordnen. DynDNS.org basiert darauf, dass sich die IP-Adresse jedoch ändern kann und entsprechend aktualisiert werden muss. Das ist bei normalem DNS nicht vorgesehen, zumindest keine Aktualisierung, die alle 24 Stunden erfolgt. Dazu registrieren Sie bei DynDNS.org oder ähnlichen Diensten eine Sub-Domain. Zusätzlich haben Sie noch die Wahl zwischen mehreren verschiedenen Haupt-Domains, z. B. <ihrname>.dyndns .org oder <ihrname>.homedns.org.

Doch wie wird die bei einer Neueinwahl vergebene IP-Adresse hinterlegt? Dazu gibt es mittlerweile verschiedene Tools, die Ihnen diese Arbeit erleichtern. Diese können Sie sich nach der Registrierung bei DynDNS.org herunterladen. Sie ermitteln automatisch die IP-Adresse und aktualisieren damit die Datenbank von DynDNS.org. Dies dauert in der Regel maximal 5 Minuten. Weitere Informationen finden Sie auf der Webseite http://www.dyndns.org/.

# Routerkonfiguration

Wenn Sie über einen Router ins Internet gehen, muss dieser zunächst konfiguriert werden, denn Router sind hauptsächlich dazu gedacht, Benutzern des lokalen Netzwerks einen Zugriff auf das Internet über ein und denselben Zugang zu ermöglichen. Häufig wird ein Router auch als Firewall verwendet, indem ausgehender Datenverkehr erlaubt wird und eingehender Datenverkehr häufig stark beschränkt wird. Nun gibt es zwei Möglichkeiten, den Zugriff von außen auf Ihren Rechner zu ermöglichen.

Die Abkürzung DMZ bezeichnet die demilitarisierte Zone. Zugegeben, der Begriff ist ein wenig ungeschickt gewählt, aber er beschreibt die eigentliche Aufgabe sehr genau. Normalerweise gelten für alle Rechner im Netzwerk die gleichen restriktiven Regeln, um zu verhindern, dass von außen Schaden angerichtet werden kann. In der DMZ stehen hingegen die Rechner, für die diese Regelungen nicht gelten und denen so die Annahme eingehenden Datenverkehrs erlaubt ist. Über ein solches Feature verfügen jedoch nicht viele Router, weshalb diese Variante eher selten verwendet werden kann.

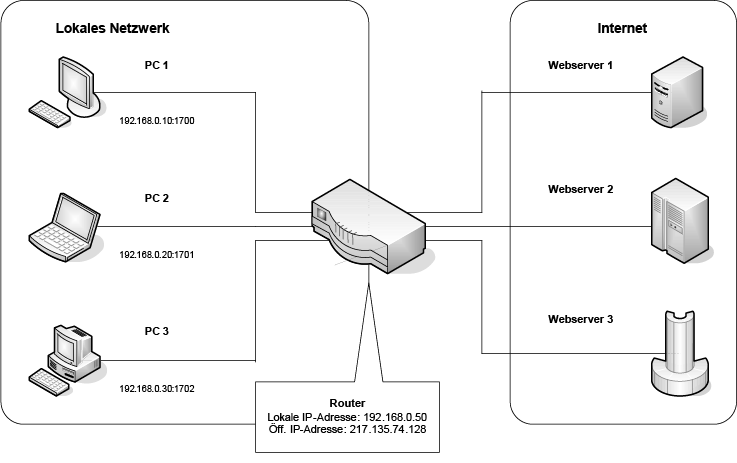

dt. AnschlussweiterleitungDas Portforwarding ist die zweite Möglichkeit, Zugriff von außen auf Ihren Rechner zu erlauben. Dabei werden bestimmte Ports so konfiguriert, dass sie auf einen Rechner im lokalen Netzwerk weitergeleitet werden. Erfolgt z. B. am Router eine Anfrage auf dem Port 80, können Sie mit der Einrichtung einer Portforwarding-Regel festlegen, dass alle diese Anfragen an den Rechner 192.168.0.20 weitergeleitet werden sollen, alle Anfragen auf dem Port 21 an den Rechner 192.168.0.30 und Anfragen auf dem Port 443 an den Rechner 192.168.0.40.

So sind sie nicht nur in der Lage, die Dienste FTP (20&21), HTTP (80) und HTTPS (443) auf einem beliebigen Rechner zur Verfügung zu stellen, sondern sogar auf mehreren verschiedenen Rechnern im Netwerk, quasi eine Arbeitsteilung.

Wie genau Sie die Regeln einrichten, ist von Router zu Router unterschiedlich. Wenn Sie eine Hardwarelösung von Netgear, Dlink oder Ähnlichen nutzen, erfolgt dies meist über eine Weboberfläche. Werfen Sie dann einfach einen Blick ins Handbuch. Bei Software-Routern wie Fli4l finden Sie auf der Webseite genügend Tutorials zum Portforwarding. Unter Linux reicht der Blick in die Manpages.

Ich komme an dieser Stelle jedoch nicht umhin, Sie eindringlichst zu warnen. Je mehr Ports Sie auf einen Rechner weiterleiten, desto höher wird die Gefahr eines erfolgreichen Hackerangriffs. Sie sollten auf dem betroffenen Rechner auf jeden Fall noch eine Software-Firewall installieren und alle Dienste, die Sie nicht benötigen, deaktivieren. Unter Windows wären dort die Remote-Desktopverbindung und der Nachrichtendienst zu nennen.

# Server konfigurieren

Nun müssen Sie auf dem Rechner, den Sie als Webserver einsetzen möchten, lediglich noch die entsprechende Software installieren. Dabei können Sie sich grundsätzlich an die Anleitungen aus Kapitel 4, Gute Vorbereitung ist wichtig, halten. Achten Sie jedoch darauf, phpMyAdmin und ähnliche Programme entsprechend abzusichern und für einen öffentlichen Zugriff zu konfigurieren.

# Ausblick auf IPv6

Schon seit ein, zwei Jahren zeichnet sich ein ernst zu nehmendes Problem ab. Das Schema der IP-Adressen, wie es aktuell im Internet genutzt wird – also vier Blöcke à 255 Zahlen –, führt zu einer möglichen Gesamtzahl von gleich 32 Bit, gleich 2³²4,228 Milliarden Kombinationen. In den Anfängen der Netzwerke war dies genug, gab es doch nicht annähernd so viele Computer auf dieser Welt. Dies bedeutet, dass maximal knappe 4 Milliarden IP-Adressen vergeben werden können. Bei der aktuellen Anzahl an Webservern, Standleitungen und anderen Geräten, die mit einer IP-Adresse am Internet angebunden sind, ist diese Zahl bald erreicht. Das würde das Ende der Fahnenstange bedeuten, und IP-Adressen könnten erst wieder vergeben werden, wenn eine andere Adresse frei wird. Und schon jetzt leidet das Internet an chronischem Adressmangel. Mit Voice-over-IP (Telefonieren über das Internet) wird die Spitze in riesigen Schritten noch schneller erreicht sein.

Bei IPv6 geht man gleich richtig in die Vollen und verwendet einen 128 Bit breiten Adressraum. Die Zahl wiederzugeben ist schwierig, besteht sie doch aus 39 Stellen (2128). Damit ergeben sich jedoch nicht nur Vorteile. Ein Nachteil ist die Schreibweise solcher Adressen. Denn es gibt zwei Arten, eine IP-Adresse zu vergeben:

- Automatisch

Im Netzwerk befindet sich ein so genannter DHCP-Server, der jedem Rechner, der bei ihm nachfragt, eine IP-Adresse zuweist. Dies ist besonders in großen Netzwerken eine Erleichterung, da die Adressen zentral verwaltet werden. Diese Art nutzen z. B. auch viele Provider, wenn Sie sich mit dem Internet verbinden. - Manuell

Die IP-Adresse wird manuell dem Rechner zugewiesen, indem sie z. B. bei der Konfiguration der Netzwerkkarte von Hand eingegeben wird.

In kleinen Netzwerken wird eher selten ein DHCP-Server zur Verfügung stehen. Also erfolgt die Vergabe manuell. Dazu wird die IP-Adresse in 8 Blöcke à 16 Bit aufgeteilt, die durch Doppelpunkte voneinander getrennt sind, und es wird eine hexadezimale Schreibweise verwendet, z. B.:

2880:F3B1:BC20:0000:0000:0000:D35C:00B1

Versuchen Sie einmal, sich auf die Schnelle eine solche IPv6-Adresse zu merken. Um es ein wenig zu vereinfachen, wurden spezielle Abkürzungen eingeführt. So dürfen mehrere aufeinander folgende Blöcke aus vier Nullen weggelassen werden, und es müssen nur die Doppelpunkte notiert werden. Dies darf jedoch nur einmal erfolgen. So würde die oben gezeigte Adresse abgekürzt folgendermaßen lauten:

2880:F3B1:BC20::::D35C:00B1

Zusätzlich dürfen führende Nullen in jedem Block ebenfalls weggelassen werden, also:

2880:F3B1:BC20::::D35C:B1

Zugegeben, die Adresse ist noch immer nicht einfach zu merken, jedoch leichter als die erste Variante.

# Jedem Rechner eine öffentliche IP-Adresse

Eine zusätzliche Neuerung bezieht sich auf Netzwerke, in denen sich mehrere Rechner den Zugang zum Internet mittels eines Routers teilen.

Bei IPv4 – dem aktuell verwendeten Modell – nutzt der Router ein Verfahren namens NAT (Abkürzung für Network Address Translation). Er nimmt alle Datenpakete aus dem lokalen Netzwerk entgegen und ersetzt die darin enthaltene Absender-IP-Adresse durch seine eigene öffentliche. So verändert, schickt er das Paket ins Internet. Alle Antwortpakete nimmt er wieder entgegen, ersetzt die Ziel-IP-Adresse durch die des eigentlichen Zielrechners und schickt das Paket ins lokale Netzwerk.

Abbildung 6.2: Schematische Darstellung der Verbindung mehrerer Rechner über einen Router mit dem Internet

Abbildung 6.2: Schematische Darstellung der Verbindung mehrerer Rechner über einen Router mit dem Internet

Um die Zielpakete korrekt zuordnen zu können, ändert der Router für ausgehende Pakete den Absender-Port. Kommt ein Paket zurück, kann er anhand des Ports der Zieladresse (seine eigene) erkennen, für welchen Rechner im lokalen Netzwerk das Paket gedacht ist.

| Rechner | Lokale IP-Adresse | Öffentliche IP-Adresse |

|---|---|---|

| PC 1 | 192.168.0.10:1700 | 217.135.74.128:5001 |

| PC 2 | 192.168.0.20:1701 | 217.135.74.128:5002 |

| PC 3 | 192.168.0.30:1702 | 217.138.74.128:5003 |

Tabelle 6.7: Übersetzung der lokalen IP-Adressen und Zuweisung eines neuen Ports für die Pakete, um eine eindeutige Zuordnung zu ermöglichen

Bei IPv6 wird kein NAT mehr benötigt. Stattdessen ist die private IP-Adresse gleich der öffentlichen IP-Adresse. Damit dabei keine Überschneidung mit anderen Rechnern erfolgen kann, erhält der Router eine gekürzte öffentliche IP-Adresse. Für jeden Rechner im Netzwerk wird die gekürzte IP-Adresse auf die vollen 8 Blöcke erweitert. Somit ist nicht einmal mehr ein Portforwarding durch den Router notwendig, da jeder Rechner – auch wenn er durch einen Router mit dem Internet verbunden ist – eindeutig identifiziert und angesprochen werden kann.

Der besondere Clou an IPv6 ist, dass dadurch keine Änderungen an der vorhandenen Hardware notwendig sind, da es ein Protokoll ist und hardwareunabhängig. Mittels eines einfachen Software-Updates wird in den nächsten Jahren jeder Rechner aktualisiert werden können und die Umstellung des Internets auf IPv6 schrittweise erfolgen können. Bis dahin werden aber noch ein paar Jahre ins Land gehen.

# Umlaut-Domains

Seit diesem Jahr können nun auch die als »Umlaut-Domains« propagierten Internetadressen registriert werden. In den Anfangstagen des Internets hatte man sich aufgrund des globalen Einsatzes auf einen Zeichensatz geeinigt, der in jedem westlichen Land zur Verfügung stehen sollte und der aus den Zeichen von a bis z, den Zahlen von 0 bis 9 und dem Bindestrich besteht. Somit konnten für die Wahl eines Domainnamens 37 Zeichen verwendet werden.

Es gibt jedoch auch nicht englischsprachige Länder, in denen diese Beschränkung des Zeichensatzes zu Komplikationen mit der Landessprache führte. Vor ein paar Jahren machte der Online-Buchhandel »buecher.de« diese Erfahrung. In dem damaligen Werbespot wurde die Internetadresse nicht gezeigt, sondern lediglich von einem Sprecher mit den Worten »Bücher d e« vermittelt. Einige unerfahrene Internetuser wollten die Internetseite besuchen und versuchten es über die Adresse www.bücher.de. Dies führte jedoch zu einer Fehlermeldung durch die Browser, weil das ü in einem Domainnamen nicht erlaubt ist. Die Folge davon: Es besuchten weit weniger User die Internetseiten als erwartet. Nachdem sich das Problem herauskristallisierte, wurde der Werbespot ein klein wenig verändert, und der Sprecher sagte nun »Bücher d e, natürlich mit u e«. Schon erreichten wesentlich mehr potenzielle Kunden den Onlineversand-Händler.

Gut, dies ist eine der wenigen Ausnahmen, in denen sich das Problem mit dem Zeichensatz wirklich bemerkbar gemacht hatte. Es war jedoch nicht selten! Im Gegenteil, was macht jemand, der sich seinen Namen als Domain registrieren möchte und Müller heißt oder dessen Firmenname Ökoladen ist? Klar, er verwendet mueller.de oder oekoladen.com. Jedoch trifft es in Deutschland weit weniger Personen als beispielsweise in Skandinavien oder Frankreich, die weit mehr Sonderzeichen in ihrem In Deutschland beschränkt es sich auf ä, ö, ü und ß.Alphabet aufweisen als Deutschland.

Es wurde eine Lösung gefunden, die von vielen herbeigesehnt wurde: die Umlaut- bzw. Sonderzeichen-Domains. Sie können nun fast jedes beliebige Sonderzeichen für Ihre Domains verwenden, so dass nun auch Domains wie müßig.de oder füße.com möglich sind. An die Konsequenzen hat jedoch kaum jemand gedacht.

Registrieren Sie sich als Firma nun eine Domain, die Sonderzeichen enthält, sollten Sie auf jeden Fall auch eine Domain ohne Sonderzeichen bestellen. Denn den Umgang mit Sonderzeichen haben die Browser noch nicht gelernt, wodurch Updates notwendig sind oder zusätzliche Plug-ins wie das von VeriSign für den Internet Explorer. Möchte jemand Ihre Webseite besuchen und nutzt dazu einen Browser, der keine Sonderzeichen kennt, wird er nicht mehr als eine Fehlermeldung erhalten.

Viel tragischer wird es jedoch, wenn dieser Jemand zwar einen Browser nutzen kann, der mit Sonderzeichen in Domainnamen umgehen kann, aber nicht weiß, wo er dieses Zeichen auf seiner Tastatur finden kann. Fällt Ihnen spontan ein, wie Sie das dänische Pendant zum »ö« eintippen können, das »o« mit dem Querstrich? Oder das französische Cedille, das »c« mit dem kleinen Häkchen unten dran? Entweder Sie müssen immer wieder die Windows-Zeichentabelle bemühen, oder Sie kennen den Code dafür, der mit dem Drücken der Alt-Taste, gefolgt von einer vierstelligen Zahl, verbunden ist. Vielleicht haben Sie sich ja auch eine Datei angelegt, in der alle wichtigen Sonderzeichen abgelegt sind und aus der Sie diese nur per »Kopieren & Einfügen« herausholen müssen.

Verzichten Sie, so weit es geht, auf Domains mit Sonderzeichen, so dass auch internationale Besucher Ihre Webseite aufrufen können, ohne erst lange Nachforschungen anstellen zu müssen, wie sie Ihren Domainnamen nun eigentlich eintippen können. Zumindest sollten Sie eine Alternative ohne Sonderzeichen parat haben.